7,3 Tbit/s en 45 secondes : retour sur l’attaque DDoS la plus massive jamais publiée

Une attaque DDoS record frappe en mai 2025

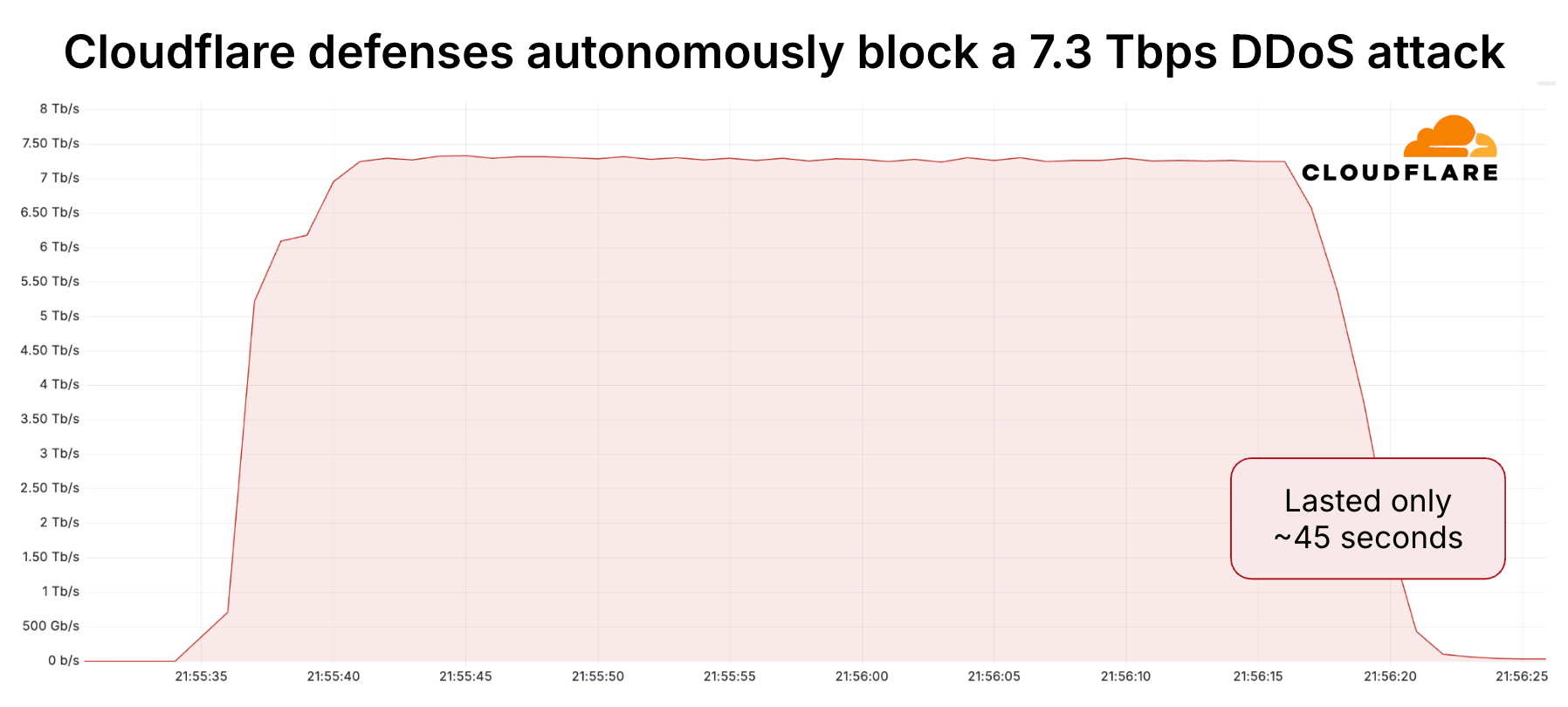

Mi-mai 2025, une cyberattaque d’une ampleur inédite a été enregistrée. Il s’agit, à ce jour, de l’attaque DDoS la plus puissante jamais rendue publique sur Internet. Selon un rapport de Cloudflare, elle a atteint un pic spectaculaire de 7,3 térabits par seconde, soit 12 % de plus que le précédent record mondial.

En l’espace de seulement 45 secondes, 37,4 téraoctets de données ont été déversés sur la cible l’équivalent de 9 350 films en haute définition transmis en moins d’une minute. Cette attaque témoigne d’une hausse continue de la puissance et de la fréquence de ce type de menace.

Une cible : un fournisseur d’hébergement

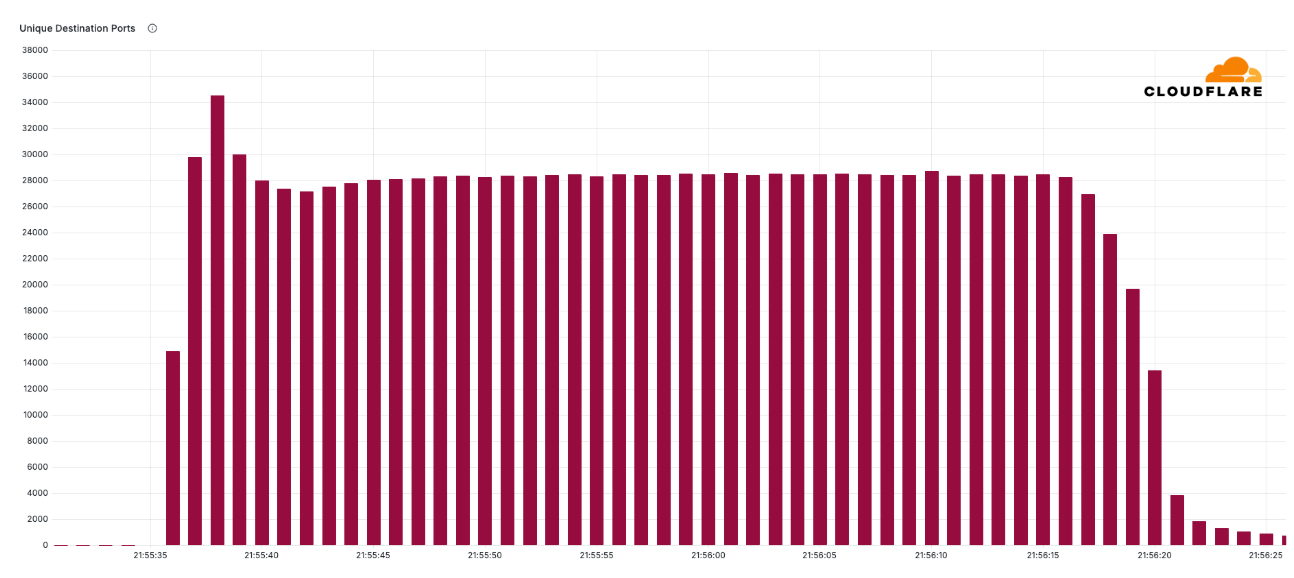

La victime de cet assaut est un hébergeur, client du service Magic Transit de Cloudflare. Les attaquants ont utilisé une technique dite de « carpet-bombing », qui consiste à inonder de trafic une seule adresse IP sans distinction.

En moyenne, 22 000 ports de destination ont été visés chaque seconde, avec des pointes à plus de 34 500 ports simultanément. L’attaque a été orchestrée depuis 122 000 adresses IP réparties dans 161 pays, avec une forte concentration du trafic en provenance du Brésil et du Vietnam. Parmi les plus grands contributeurs, Telefonica Brazil (10,5 %) et Viettel Group (9,8 %) se distinguent.

Une offensive multivectorielle et complexe

Bien que cette attaque ait reposé à 99,996 % sur une inondation UDP (UDP flood) une méthode consistant à saturer la cible de paquets de données elle a également mobilisé des vecteurs plus sophistiqués.

Parmi eux, des attaques par réflexion et amplification via les protocoles NTP, QOTD ou Echo, ainsi que des flux UDP générés par le botnet Mirai. Ces méthodes exploitent des serveurs tiers mal configurés pour masquer l’origine de l’attaque et multiplier sa force. Ce caractère multivectoriel complique la tâche des défenses, même si ces vecteurs restaient en minorité.

Une défense automatisée par Cloudflare

Malgré la violence de l’attaque, la riposte a été totalement automatisée. Aucun opérateur humain n’a dû intervenir pour mitiger cette menace. Cloudflare s’appuie ici sur ses technologies phares, qu’elle ne manque pas de mettre en avant dans son rapport.

Le réseau Anycast de Cloudflare a réparti la charge sur 477 datacenters répartis dans 293 localisations, dissipant l’impact du trafic. En parallèle, des systèmes autonomes comme dosd (denial of service daemon) ont analysé les paquets malveillants en temps réel pour créer une empreinte numérique de l’attaque. Dès son identification, des règles de blocage spécifiques ont été mises en place instantanément.

💬 « Les attaques DDoS ne se limitent pas à saturer la bande passante : elles affectent aussi l’infrastructure, les équipes et la réputation des entreprises. Souvent, elles servent de distraction pour couvrir d'autres attaques en parallèle », prévient Cloudflare.